技術專題?安全威脅情報(1)

2016-02-20 19:45:08 來源: 杜美潔整理 51CTO.com 評論:0 點擊:

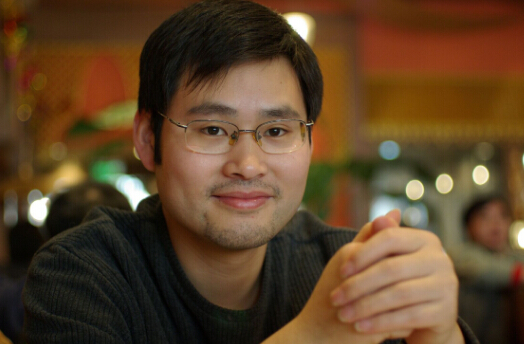

一、汪列軍 奇虎360公司企業安全部高級研究員

奇虎360公司企業安全部高級研究員 汪列軍

汪列軍,2000年涉足網絡安全領域,曾任綠盟科技核心技術部漏洞規則組首席研究員,負責公司最主要的兩個安全產品入侵防護系統與遠程安全評估系統的檢測規則和掃描插件的維護。現任奇虎360公司企業安全部高級研究員,目前關注APT攻擊事件的分析與挖掘,負責相關威脅情報的生成與維護。

點評:

安全威脅情報(Threat Intelligence)是2015年信息安全產業中的一個熱詞,不管是傳統的產業巨頭還是新興的初創公司都在宣稱可以提供某種形式和類型的威脅情報,發布自己的威脅情報交換方案或技術平臺,相應的共享和交換標準也在推進中。其實在國外的安全業,對威脅情報已經有比較明確的定義,如Gartner的定義:“威脅情報是一種基于證據來描述威脅的知識信息,包括威脅相關的上下文環境信息,采用機制、指標、影響與行動建議等。這些用以描述已經存在或正在發生的攻擊威脅的信息,可以被受害目標用來進行決策并對威脅進行響應”。同時,可機讀威脅情報(MRTI)是威脅情報的特殊格式,已經被轉化為可機讀的格式,從而可以更容易、更快的被傳遞到云端或客戶端的系統中發揮作用。威脅情報在高級威脅的發現,以及安全態勢感知中,都發揮著關鍵作用。

從當前的業務成熟度來看,2015年各家廠商對威脅情報的商業模式還處于探索階段,老廠商只是提供些基于原有業務的衍生數據,新廠商則在嘗試提供何種情報服務及如何提供服務。在威脅情報的消費端,高端的戰略威脅情報(可以從攻擊組織與攻擊者角度出發的綜合情報)僅限于政府及某些大組織機構,而戰術威脅情報(威脅指示器IOC)的主要消費設備SOC、SIEM、NGFW等還未大批量地提供可機讀威脅情報的支持,真正的消費群體還未形成。威脅情報的共享和交換標準方面,以STIX為代表的開放標準正在獲得越來越多的廠商支持從而非常有可能成為主流,但是也不排除一些輕量級的標準在一定范圍內流行。360企業安全是國內威脅情報領域的先行者,2015年,360建立了國內第一個商用的威脅情報中心,一是通過360在互聯網云端多年積累的安全大數據平臺,持續產生可機讀威脅情報,并在360天眼威脅感知系統中進行落地。二是360也發布了威脅情報基礎數據查詢平臺,面向安全業內人員開發威脅情報相關的數據查詢。更進一步,新的威脅情報服務模式,也逐步在關鍵客戶處落地。

威脅情報要發揮預期的作用,關鍵在于建立一個可操作的高效的情報交換網絡,這里的技術限制不大,阻礙可能更在于商業模式的可行性及組織間的非技術壁壘,2016年會是威脅情報真正開始落地之年。

二、胡珀 騰訊T4安全專家,應用運維安全總監

騰訊T4安全專家,應用運維安全總監 胡珀

胡珀,網名“lake2”,07年加入騰訊,一直從事安全攻防對抗方面的工作,目前負責騰訊的應用運維安全體系建設。

點評:

安全威脅情報是近期安全領域比較熱門的話題。狹義的看就是傳統的攻擊黑名單(域名、IP、MD5等)加上新興的云計算和大數據分析演進出來的一個新興分支。即通過對捕獲的大量信息進行分析,提煉出攻擊信息并在一定范圍內共享。國內一些企業已經在探索了:提供安全威脅情報服務的創業公司微步在線(ThreatBook);360也推出了威脅情報基礎信息查詢平臺;行業內幾個公司組成的烽火臺安全威脅情報聯盟……

廣義來講,“情報”本身也可以理解為信息,如漏洞信息/黑產攻擊線報,針對這部分情報,騰訊、攜程、阿里等企業各自推出了“安全威脅情報獎勵計劃”,對這部分情報提供現金獎勵,消除企業自身安全風險。

當然,不管是狹義還是廣義的安全威脅情報,這些都還在起步摸索階段,到真正應用還有一段時間。不管如何,未來安全威脅情報肯定是安全領域的一大分支。

三、楊冀龍 知道創宇創始人兼CTO

知道創宇創始人兼CTO 楊冀龍

楊冀龍,國內原創信息安全經典暢銷書《網絡滲透技術》的作者之一,著名安全組織XFOCUS的核心成員,擅長漏洞發掘和安全軟件研發,發現過大量AIX、Solaris、HP-UX漏洞。北京知道創宇信息技術有限公司創始人之一,目前擔任公司COO兼CTO,負責公司技術路線、核心技術團隊建設及產品線規劃。

點評:

威脅情報在網絡安全行業將變得越來越重要,“不知攻,焉知防”,安全最重要的不是事后救火,而是在事前將可能發生的事故化解,“威脅情報”就是幫我們做到防患于未然。

短期內,我們會通過傳統的漏洞、威脅通告方式提供給企業政府單位,從長遠來看會形成一個新的細分領域市場。針對單個客戶形成有效的針對性情報,手段包括:監測整個互聯網、DPI/DFI分析技術,還是SIEM技術、蜜網技術、沙箱技術。這個市場預計會達到數十億的規模。

威脅情報在未來的安全行業一定會得到大規模的應用,原因有兩點:

(1) 用戶需求角度看,由于CyberSpace的快速發展,安全越來越成為限制其發展的瓶頸。而且安全威脅也從低級別的“菜鳥黑客”逐漸向“組織黑客”、“國家黑客”進化。為應對不同級別的安全威脅,必然要使用不同的安全技術,所以安全防御思路會逐漸從“漏洞為中心”進化為“情報為中心”;

(2) 從廠商能力角度看,云計算、大數據技術已經逐漸成熟,在安全上也產生了很多成功案例,如:Splunk、Palantir、FireEye等公司,都是通過大數據技術提供威脅情報服務。

四、51CTO編輯

51CTO安全頻道編輯 杜美潔

被評為2015年最好的電視劇《瑯琊榜》爆火后,幾乎人人都知道“瑯琊榜首,江左梅郎”——“梅長蘇”,那個成功幫助靖王在“三王奪嫡之戰”中一舉成功的才子。而“梅長蘇”之所以能夠成功,少不了其精心構建的情報網,及時的情報傳遞可以先敵人一步,棋快一招制敵于絕地。同樣,在網絡攻防這場戰爭中,要想成功對抗安全威脅,如果知道安全威脅來自哪里,來自于誰,防守方將占盡先機,提升防御能力。因此,安全威脅情報是必不可少的。

目前,隨著態勢感知的熱度攀升,安全威脅情報顯得更加重要。以前對威脅情報的利用更多的是作為攻擊者在進攻目標時進行一些資料信息整理,而現在,威脅情報正逐漸被用于企業安全防護。但安全威脅情報還屬于混沌狀態,處于探索階段。

威脅情報的技術核心思想是從海量碎片信息中挖掘異常數據,提煉、關聯形成會話,再提煉、歸并安全事件,再提煉、歸并形成情報的過程。其中有兩個重點:一個是數據,一個是分析。每一家情報威脅廠商除了不同的分析能力之外,數據能力也至關重要。數據并不只是量大就行,還得看質量。數據的多樣性,全面性,針對行業性也是考察數據好壞的標準。威脅情報不僅需要從外部收集,企業內部的數據收集也非常重要。而且,內部數據的收集比外部情報收集更難。

雖然目前的威脅情報共享存在一定的難題,但是隨著人們對威脅情報的進一步探索,相信會慢慢解決這個問題,將威脅情報更好的應用于網絡攻防戰中。在2016年,威脅情報必將持續升溫。